Évekkel maradnak el az iskolai rendszerek a legújabb adatvédelmi trendektől

Tavaly ősszel országos adatvédelmi botrány robbant ki, amikor egy 13 és egy 15 éves gyerek feltörte a minden intézményben használt KRÉTA adatbázisát. Idén áprilisban már a Neptun egyetemi tanulmányi rendszerét is támadás érte, és még mindig több iskolában számolnak be arról, hogy ismeretlenek jogosulatlanul, tanárok nevében küldenek üzeneteket, vagy írnak be jegyeket a diákoknak. Az események rávilágítottak, hogy ezek a rendszerek évekkel elmaradnak a jelenlegi adatbiztonsági trendektől. Akár százmilliós bírságok is szóba jöhetnek, ha kiderül, a fejlesztők nem jelentették megfelelően az incidenseket az adatvédelmi hatóságnak. - írja a RTL

„Azért itt vannak tehetségek. Itt volt a KRÉTA-rendszernek a feltörése. Nem fogják elhinni, egy 13 éves és egy 15 éves gyerek törte föl. Tehát van azért jó képzés, van jó példa” – mondta el Pintér Sándor decemberben egy kiszivárgott beszédében.

A belügyminiszter először zárt ajtók mögött, oktatási intézmények vezetőinek és tanároknak árulta el, hogy két kiskorú törte fel a minden közoktatási intézményben kötelezően használt elektronikus naplót. Azóta idén már támadás érte a Neptun egyetemi tanulmányi rendszerét is, illetve a szigorított biztonsági intézkedések ellenére újra több iskolában számolnak be arról, hogy KRÉTÁ-n tanárok nevében küldenek kamuüzeneteket.

Az rtl.hu utánajárt a KRÉTÁ-t és a Neptunt ért támadásoknak, az oktatási informatikai rendszerek sebezhetőségeinek és annak, mennyire hatékonyak a fejlesztők válaszlépései.

Vajon az elkövetők koruk ellenére tényleg ennyire képzettek, vagy csak az állami rendszerek mondanak rendre csődöt?

Simán el lehetett volna kerülni

Mint arról mi is beszámoltunk, tavaly novemberben hatalmas adatvédelmi botrány robbant ki, miután a Köznevelési Regisztrációs és Tanulmányi Alaprendszer, vagyis a KRÉTA fejlesztőcégének adatbázisát feltörte egy 13 és egy 15 éves gyerek.

A támadók hozzáfértek a diákok és tanárok rendszerben tárolt összes adatához, illetve a cég más adatbázisaiban tárolt információkhoz. De később kiderült az is, hogy a fejlesztők el akarták tussolni az ügyet, mire a hekkerek közzétették a KRÉTA teljes forráskódját és a fejlesztők belső kommunikációját is. A Híradónak akkor a Készenléti Rendőrség Nemzeti Nyomozó Iroda árulta el, hogy az ügyben büntetőeljárást indítottak.

Arra tippelek, hogy volt munkavállaló adott tippet. Tehát itt nem arról van szó, hogy a fiatalok valami oltári nagyot alkottak

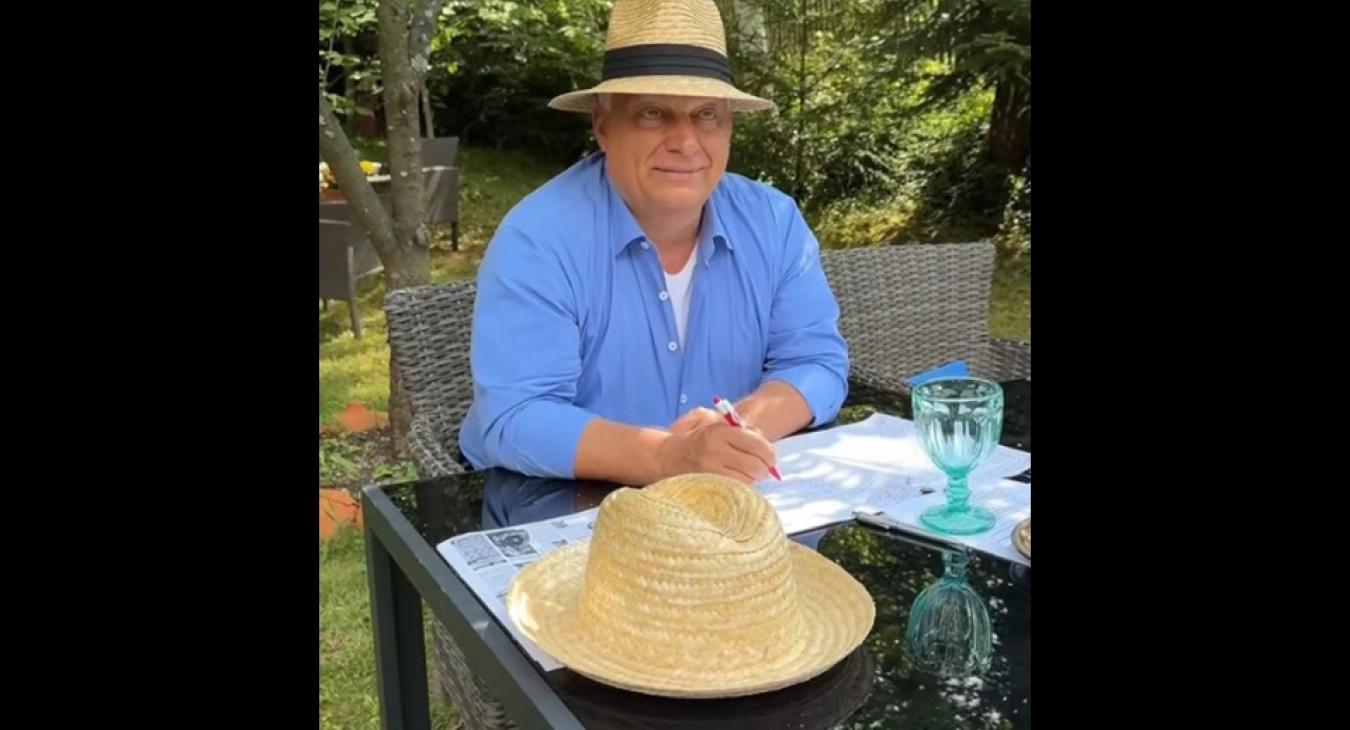

– értékelte több mint fél év távlatából a feltörést Dr. Bencsáth Boldizsár, a BME Adat- és Rendszerbiztonság Laboratóriumának (CrySyS Lab) munkatársa az rtl.hu-nak.

A szakértő ugyanakkor rámutatott arra, hogy kellő információ hiányában nagyon nehéz külsősként értékelni az ügyeket. A tavaly őszi esetről máig nem derült ki, hogy biztosan feltörésről van-e szó, pontosan mit szereztek meg a hekkerek, és milyen módszerrel követték el a behatolást. Azonban a nyilvánosságra került információk alapján erős a gyanú, hogy az incidensről nem tájékoztatták megfelelően az adatvédelmi hatóságokat.

A GDPR kemény jogszabály, és ha tényleg nem jelentették időben, akkor annak sok százmillió forintos következményei lehetnének. Ha igazak voltak az információk, akkor már ennek a nagy bírságnak be kellett volna ütnie

– mondta a szakértő.

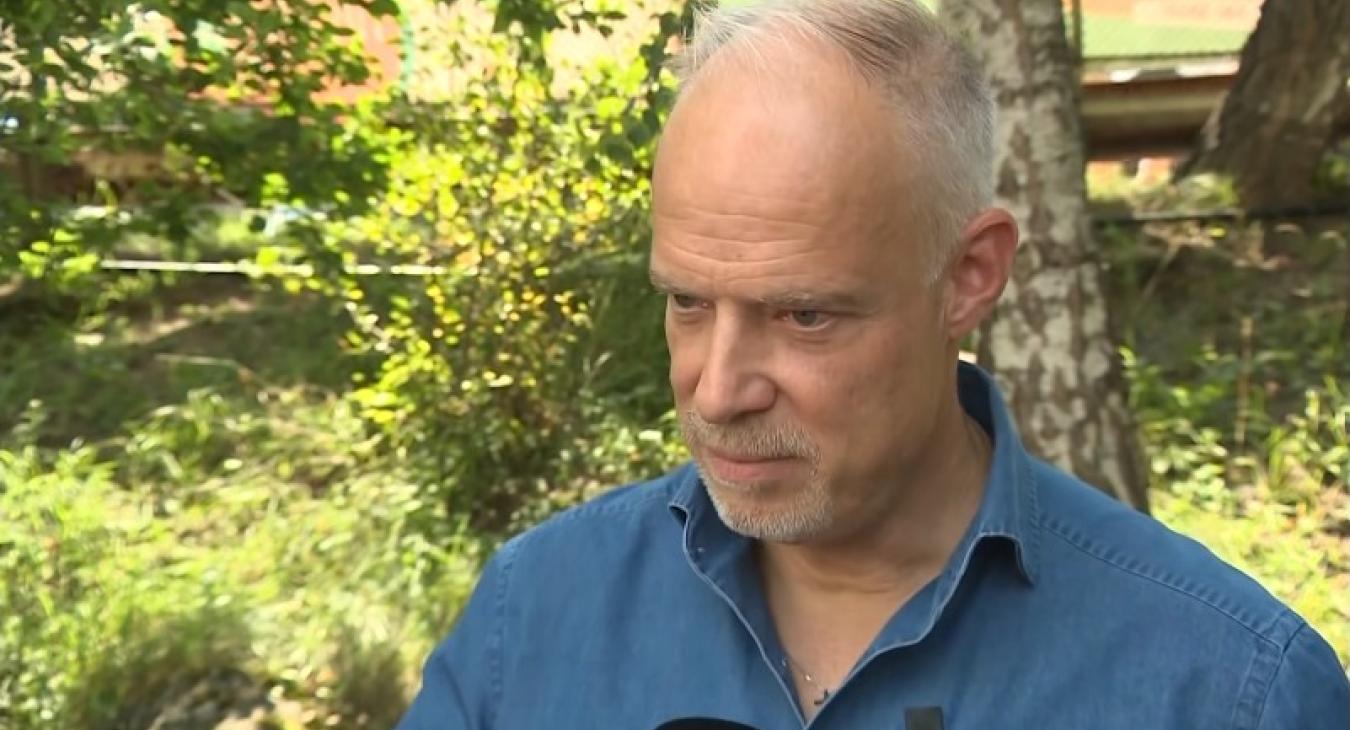

„A hírek alapján adathalász támadásra futott rá egy projektvezető tavaly. Ezt ki lehetne védeni oktatással, tudatosítással, és nem utolsósorban meg lehet nehezíteni a támadók dolgát kétfaktoros azonosítással is” – erről már Csermák Szabolcs hivatásos etikus hekker beszélt az rtl.hu-nak, amikor a KRÉTA tavaly őszi feltöréséről kérdeztük. Ám ő is hozzátette, hogy túl sok információ nem derült ki azóta sem az ügyről, a nyomozás miatt jelenleg is hírzárlat van.

Az egyetemisták sem maradtak ki

Idén áprilisban a Neptun tanulmányi rendszerét is informatikai támadás érte, hekkerek trágár kamuüzenetekkel bombázták a hallgatókat. A feltörés több egyetemet is érintett, a Corvinus, az ELTE és az Óbudai Egyetem diákjai is a kaptak ilyen leveleket. A Budapesti Rendőr-főkapitányság Gazdasági Bűnözés Elleni Főosztály Kiberbűnözés Elleni Osztálya az ügyben ismeretlen tettes ellen indított nyomozást.

Mint arról a Híradó is beszámolt, nem sokkal az eset után a Debreceni Egyetemet is támadás érte: itt ugyancsak trágár levelet küldtek a hallgatóknak a Neptunban, mindezt az intézmény egyik oktatójának nevében. Az elkövető a levélben hosszasan kritizálta a Fideszt, és azt is írta, hogy ugyanolyan könnyű feltörni a Debreceni Egyetem rendszerét, mint az összes többi egyetemét. Ám ennek ellenére az intézményt támadó hekker akkor azt állította, azokat a támadásokat nem ő hajtotta végre.

A legtöbb esetben persze csak annyi történik, hogy ismeretlenek tudnak tömeges üzenetet kiküldeni, ami nem feltétlenül jelent feltörést: lehetséges, hogy az elkövetők csak megszereztek egy magasabb jogosultságú felhasználót, például az egyik tanártól vagy oktatótól. A CrySyS Lab munkatársa felidézett egy pár éve történt esetet, amikor

egy BME-s tanár küldött üzenetet a Neptunban egy tantárggyal kapcsolatban, ami még olyanokhoz is elért, akik 2000-ben diplomáztak.

Nem derült ki, miért tudott több ezer vagy tízezer embernek üzenetet küldeni, de ez sem feltörés volt. Azonban igenis elvárható, hogy ilyesmihez ne legyen jogosultsága bárkinek, és ez persze fejlesztési hiba is – állítja Bencsáth.

"Egy megőrült rendszergazda nagyon sok dolgot elintézhet"

A BME kutatója hangsúlyozta: nem lehet tökéletesen megakadályozni a kamuüzenetes támadásokat. Legyen szó külső vagy belső elkövetőről, nagyon nehéz védekezni ellene, ez pedig az utóbbira még inkább igaz.

Egy megőrült rendszergazda nagyon sok dolgot elintézhet

– fogalmazott Bencsáth.

Hozzátette, hogy persze léteznek iparági tervek, tudományos munkák és javaslatok is a védekezésre és a megelőzésre, ám láthatóan ezek még nincsenek mindenhol bevezetve. A szakértő szerint

az más kérdés, hogy kielégítő volt-e a védekezés. Nem ismerjük a támadás pontos hátterét, de vélhetően nem volt elégséges.

Ha valaki a tanárok jelszavát használva lépkedhet be a rendszerbe, netán olyan csoportokba is üzenetet küldhet, amikhez semmi köze, az több probléma egyben: hibás autentikáció, a kétlépcsős azonosítás hiánya és a nem megfelelő jogosultságok. Csermák Szabolcs szerint hasonló probléma lehetett a Neptunnál is, mint a KRÉTA esetében, vagyis egy kiszivárgott vagy gyenge jelszó lehetett a ludas.

A kétfaktoros azonosítás itt is segíthetne, de az is emeli a biztonságot, ha a rendszer jelszóházirendje nem engedi meg a gyenge jelszavak használatát, és időközönként kikényszeríti új jelszó beállítását is

– mutatott rá az etikus hekker.

Ismét feltörték több iskola KRÉTA-rendszerét

Nemrégiben sorra tűntek fel a TikTokon olyan videók, amelyek arra utaltak, hogy megint több iskolában törték fel hekkerek a KRÉTA-t, akik újból jogtalanul küldözgettek üzeneteket. A feltörő körlevélben tudatta a diákokkal, hogy aki képernyőképet készít az üzenetről, és megosztja azt a közösségi oldalon, az kap egy ötöst:

Sziasztok, a kréta ismét fel lett törve :D Egy kis nyereményjáték a diákoknak: aki lescreeneli ezt az üzenetet és #kretabreach23k hashteggel kirakja titkokra, az kap ötöst, dicséretet etc.. ui. krétás fejlesztőknek: Minden tanuló / tanár kréta belépési, személyes adata a kezemben van. BTW ideje lenne patchelni a hibákat, nem gondoljátok? :D

A fenti kéretlen üzenet május 21-én este ment ki, a levélben említett hashtag az RTL cikkének megjelenéséig már csaknem 500 ezer megtekintésnél járt a TikTokon, a hekker felhívására pedig több mint 60 válaszposzt érkezett. A Kozármislenyi Janikovszky Éva Általános Iskola még aznap megerősítette a feltörést, amit az igazgató is jelzett a fenntartó és a szolgáltató felé.

@matke1229 #kretabreach23k ♬ eredeti hang - matke

A másik iskola a videó alatti hozzászólások alapján a Marcali Berzsenyi Dániel Gimnázium volt, a Siófoki Tankerületi Központ később szintén megerősítette az iskola érintettségét a Telexnek, az ügyben pedig feljelentést tettek. A lap az incidensekkel kapcsolatban érdeklődött a fejlesztőknél, de az eKRÉTA Informatikai Zrt. nem válaszolt azonnal a megkeresésre. A rendőrség viszont időközben reagált:

Információs rendszer vagy adat megsértése miatt nyomoz a Pécsi Rendőrkapitányság ismeretlen tettes ellen. Az ügyről a nyomozás érdekeire való tekintettel bővebb tájékoztatást nem kívánunk adni

– közölte a Baranya Vármegyei Rendőr-főkapitányság a bama.hu megkeresésére.

Mit lépnek a fejlesztők?

Csermák Szabolcs etikus hekker szerint nem zárható ki, hogy vannak technikai problémák az említett rendszerekben, de mint arra rámutatott, ezeket felhatalmazás nélkül tilos – és Büntető törvénykönyvbe ütköző – engedély nélkül vizsgálni. A BME kutatója azonban sarkosabban fogalmazott:

Az események rávilágítottak, hogy ezek a rendszerek évekkel elmaradtak az IT és webbiztonság jelenlegi trendjeitől, és jelentős átgondolásokra, fejlesztésekre van szükség, hogy korszerűnek, biztonságosnak, és megbízhatónak mondhassuk azokat.

Felvetődik a kérdés: mégis miféle fejlesztésekre volna szükség ahhoz, hogy megelőzzék az ilyen eseteket? Kicsit megkésve, de a KRÉTA üzemeltetője is reagált az adatbotrányra: három hónapja elkezdte bevezetni a kétlépcsős azonosítás lehetőségét, amely egészen idáig nem volt meg – írta meg márciusban a HWSW.

Forrás: F-Secure

A kétlépcsős azonosítás lényege, hogy a bejelentkezéshez nem elegendő pusztán a felhasználónév és a jelszó: a belépési szándékot meg kell erősíteni egy, általában SMS-ben küldött biztonsági kód megadásával vagy hitelesítő alkalmazással. Extra fiókvédelmet biztosít, ami nagyban megnehezíti, hogy bárki illetéktelenül hozzáférjen egy adott fiókhoz.

A fejlesztőcég tájékoztatta a fenntartókat a változásról, a bevezetés fokozatosan történt meg: először csak a fenntartói felhasználók kapták meg, majd a szülőkre és a diákokra is kiterjesztették ennek lehetőségét. Ugyanakkor nem világos, tervezik-e a jövőben kötelezővé tenni az új biztonsági funkciót, melynek használata most csak önkéntes alapon működik.

Azt gondolom, hogy ahol lehetséges, ott be kell kapcsolni a kétfaktoros hitelesítést. A Kréta / Neptun esetében először a magasabb jogkörrel rendelkező felhasználóknál kényszeríteném ki ezt a típusú védelmet, például a tanároknál

– mondta Csermák Szabolcs.

Majd rámutatott a jelszóházirend felülvizsgálatának fontosságára, illetve arra is, hogy a felhasználói bázis indokolja a rendszeres etikushekker-vizsgálatokat. De ma már arra is lenne lehetőség, hogy úgynevezett „bugbounty” programot írjanak ki, melynek során bárki vizsgálhatná a rendszert, és így gyorsan és kontrollált keretek között lehetne megtalálni az esetleges biztonsági réseket.

Az intézmények fenntartói egyébként saját hatáskörben dönthetnek arról, élnek-e a kétfaktoros hitelesítéssel, így egyelőre azt sem lehet megmondani, mennyire népszerű az a felhasználók körében. Arra is kíváncsiak voltunk, hogy szól-e bármilyen érv az új adatvédelmi funkció bevezetése ellen. A BME Adat- és Rendszerbiztonság Laboratóriumának munkatársa biztonsági szempontból egyértelműen annak bevezetésére voksolt, azonban hozzátette:

a kétlépcsős hitelesítés nehézséget jelenthet az embereknek. Nem tartja kívánatosnak, hogy a szülőknek kötelező legyen, mert túl bonyolult, és embereket zárhat ki a rendszerek használatából.

De a bevezetésnél is körültekintőnek kell lenni: ha valaki egy olyan eszközről jelentkezik be, amelynél több módon egyértelműen azonosítható – IP-cím, operációs rendszer, időzóna és még sok egyéb alapján –, hogy azt korábban használták, akkor nem indokolt minden egyes alkalommal a percekig tartó kétlépcsős hitelesítés.

Ha minden stimmel, semmi gyanús nincs, akkor igenis úgy kell bánni a felhasználóval, hogy a legegyszerűbb legyen a belépése, hiszen ilyenkor nagyon kicsi az esélye a visszaélésnek

– fogalmazott Bencsáth.

(rtl.hu)