Fordulat az ötmillió dolláros botrányban

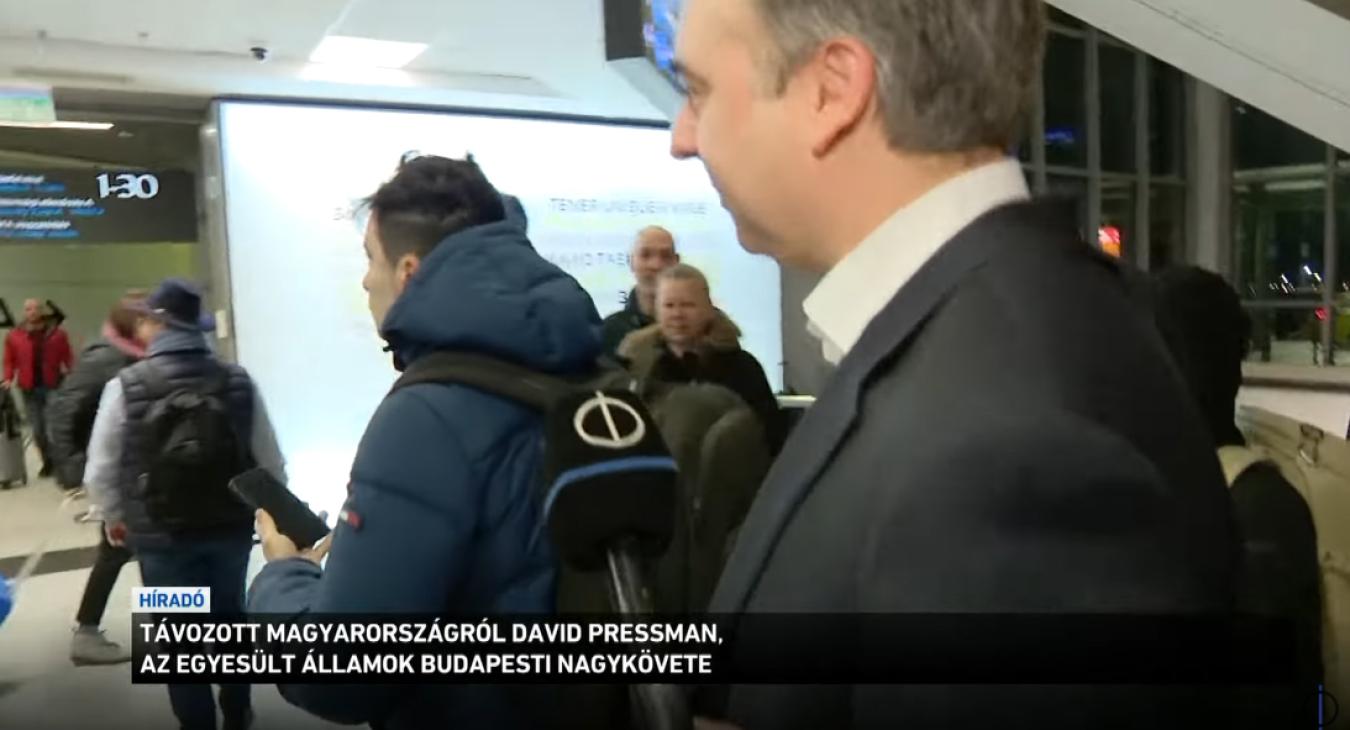

Az elmúlt hetekben egy nemzetközi hackercsoport, az INC Ransom bejutott a Védelmi Beszerzési Ügynökség szervereibe. Ötmilló dollárt kértek, hogy ne publikálják a magyar állam titkait. Tegnap estére eltűntek ezek az adatok a (dark)webről.

Mint ismeretes, egy nemzetközi hackercsoport, az INC Ransom bejutott a Védelmi Beszerzési Ügynökség szervereibe. A gond az, hogy vélhetően a hackerek hetekig gépről gépre járták végig az ügynökséget értékes adatokat keresve, ami a nagyon kínos. Mármint, hogy ezt hetekig tehették. Az ügynökséget megtámadó csoport "jegyzett" ebben a szférában. Nincs mögötte ideológia, csak pénzszerzési "technika". Az ideológiai semlegességet mutatja, hogy nemrég a San Francisco Balett szerverébe mentek be.

A csoport ötmillió dollárt követelt Magyarországtól adatok feloldásáért és azért, hogy azokat ne tegyék nyilvánossá. A darkweben bizonyítékként elérhetővé tették képernyőmentések, amelyek katonai beszerzési listákat, belső e-maileket, könyvelési adatokat és az ország katonai képességeit érintő dokumentumokat tartalmaznak.

A 444 most arról ír, hogy tegnap estére eltűntek ezek az adatok a (dark)webről. A szakértők megosztottak annak kapcsán, hogy az állam kifizethette-e a zsarolók által kért ötmillió dollárt. Van, aki a körülmények alapján arra következtet, hogy valószínűleg fizettek, más szerint az oldalról való lekerülésnek más okai is lehetnek.

Milyen típusú kibertámadás történhetett?

A támadás vélhetően egy ransomware (zsarolóvírus) támadás volt, amely az egyik leggyakoribb és legsúlyosabb kiberfenyegetés. Ebben a típusú támadásban titkosítják az áldozat adatait, és váltságdíjat követel a helyreállításért. Az INC Ransom csoport tevékenysége arra utal, hogy ezt a módszert alkalmazták.

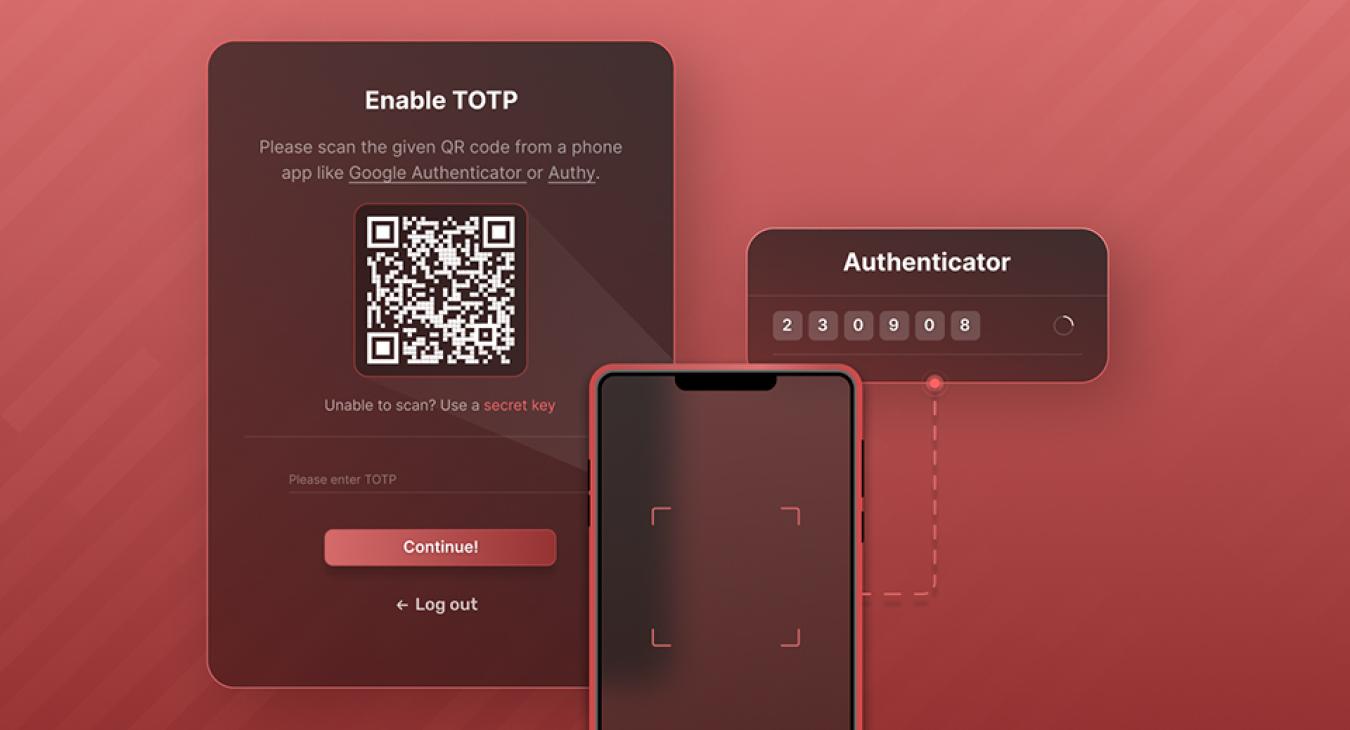

A történet megértéséhez érdemes számba venni a kibertámadások főbb típusait. Az egyik legelterjedtebb módszer a ransomware (zsarolóvírus) használata, amely az adatok titkosítására épül, és csak váltságdíj kifizetése után állítják helyre azokat. Jellemzően e-mailes adathalászat, sérülékeny szoftvereken vagy a szerverek biztonsági résein (ez szinte mindig van) keresztül jutnak a rendszerekbe. Ha van jó kiberbiztonsági szakember egy cégnél, vagy kiberbiztonági cég felügyeli a szervert, akkor észlelik - különösen az adatkeresés miatt, a fájlok közötti "matatást" - a bejutást. És tudnak lépni. (Vélhetőleg a magyar állami cégnél ez nem volt meg, vagy gyenge volt)

A másik elterjedt támadás az adathalászat (phishing), amely során az áldozatoktól érzékeny adatokat – például jelszavakat, banki adatokat – próbálnak kicsalni hamis e-mailek vagy weboldalak segítségével. Ilyenkor pénzt lopnak a feltört bankszámlákról. A Police.hu-n naponta lehet erről olvasni.

Gyakori még a „trójai faló” technika: egy ártalmatlannak tűnő program, amely valójában kártékony kódot rejt, és hozzáférést biztosít a támadóknak a rendszerhez. Egyebek mellett a torrentezés különösen veszélyes lehet, mert valaki letölt egy "ingyenes" szoftvert, amibe rejtve van a vírus, és valójában lezárhatja az egész hálózatot, vagy a gép/gépek file-jait. Ha ez egy cégnél történik, például a könyvelés, a számlázási rendszerek vagy a gyártásszervező szoftverek is lebénulhatnak a külső lezárás miatt, a cég is leáll, amit csak váltságdíj kifizetése után oldanak fel a hackerek, és dolgozhat újra a cég.

Sokat hallani még a DDoS (Distributed Denial of Service), azaz túlterheléses támadásokról, amelyek a célpont szervereit vagy hálózatát teszik használhatatlanná. Egy médiacégnél például ilyenkor eltűnnek a reklámok, és óriási anyagi veszteség érheti az online szolgáltatókat, például a kedvező Google beállításai és értékelése törlődik. Emellett gyakoriak a zero-day támadások is, amelyek még ismeretlen szoftverhibákat használnak ki, mielőtt azokat kijavítanák a fejlesztőik.

Miért súlyos a magyar eset?

A Védelmi Beszerzési Ügynökség kiemelt szerepet tölt be a magyar védelemben és nemzetbiztonságban, mivel kizárólagos hatáskörrel rendelkezik a haditechnikai eszközök beszerzésében. Az eset során kompromittálódott információk – például katonai beruházási tervek és képességekre vonatkozó adatok – stratégiai szempontból érzékenyek. A támadás rámutat a kormányzati rendszerek informatikai biztonságának megerősítésének szükségességére.

Tarjányi Péter biztonságpolitikai szakértő a Spirit FM Ostrom című műsorában kifejtette:

Ez egy nagyon komoly baj, ennek a felelőseit meg kell találni. Továbbra is azt mondom, hogy ez még csak az első lépés. Korántsem jelenti azt, hogy itt vége van az akciónak. Itt telepíthettek olyan eszközrendszereket, amelyek képesek később belépési lehetőségeket biztosítani ennek a csoportnak. Ez egy komoly védelmi fiaskó.

A szakértő hangsúlyozta:

egy ilyen támadás előkészítése hónapokig tarthatott, és az elhárítása, a rendszer megtisztítása szintén hosszú időt igényel.

Tarjányi pontosan ragadta meg a lényeget. Egy kiberbiztonsági szakember azt mondta az ATV-nek, hogy szinte lehetetlen megakadályozni a sikeres kibertámadásokat. Profi (hacker)csapatok dolgoznak a világban, leginkább, hogy sok pénzt keressenek. Tehát nem az a kérdés, hogy érheti-e egy ilyen egy céget, jelesül a Védelmi Beszerzési Ügynökséget, hanem az, hogy miként tudták volna minimalizálni a károkozást. A híradásokból ugyanis az derül ki, hogy vélhetően hetekig „matattak” az Ügynökség adatai között a INC Ransom csoport (nemzetközi szinten „jegyzett” csoport, nincs ideológia mögötte, csak a pénz hajtja, például nemrég egy világhírű balett társulat rendszerével tették ugyanezt, és tőlük is váltságdíjat kérnek ) hackerei, úgy, hogy nem vette őket észre senki.

Nem elég ugyanis bejutni egy ilyen (állami) szervezetbe a „tolvajoknak”, hanem gépről gépre haladva kell megtalálniuk az értékes információkat, értékes dokumentumokat a sok felesleges adathalmaz között. Ilyenkor fel kell dolgozni azt, amit találnak. Azaz, ha ez történt, akkor az Ügynökség védelme nagyon gyenge volt, ami jelenleg, amikor a honvédelem a kiemelt támogatású terület, több, mint kínos. Tudniillik a kibervédelem nem tétel egy több száz milliárdos honvédelmi költségvetésben, és a magyar állam rendelkezik ehhez szaktudással és személyzettel, de mintha nem kötötték volna be az Ügynökséget ebbe a "tudásközpontba", fogalmazott diplomatikusan a kiberbiztonsághoz értő forrásunk. (atv.hu)